今回は、ペネトレーションテストができるようなツールが多数搭載されているLinuxディストリビューションであるKali LinuxをHyper-V上にインストールしていきたいと思います。

なお、Kali Linuxには、デフォルトで様々なペネトレーションテストが実行できるようなツールが入っているので、各種ツールについては機会があれば解説していきたいと思います。

期待する目標

本手順で期待する目標は以下の通りです。

- 各環境に最適なインストーラの選択ができる

- Kali Linuxをインストールできる

Kali Linuxとは

Kali Linux(カーリー リナックス、カリ リナックス)はデジタル・フォレンジックやペネトレーションテスト用に設計された、Debian派生のLinuxディストリビューションである[3]。主にOffensive Security(英語版)によって維持および資金援助されている[4]。

Kali Linuxには約600個のペネトレーションテスト用プログラム(ツール)がプリインストールされている[5][6]が、それらはArmitage(英語版)(グラフィカルなサイバー攻撃管理ツール)、nmap(ポートスキャナ)、Wireshark(パケットアナライザ)、Metasploit(ペネトレーションテストフレームワーク、ベストペネトレーションテストソフトウェアとして表彰された)、John the Ripper(パスワードクラッカー)、sqlmap(自動SQLインジェクションおよびデータベーステイクオーバーツール)、Aircrack-ng(無線LANペネトレーションテスト用ソフトウェアスイート)、Burp SuiteおよびOWASP ZAP(英語版)(ウェブアプリケーションセキュリティソナー)などである[7][8]。

wikiより引用

Linuxを使っていて一度は使ってみたいと思ったLinuxではないでしょうか?

Kali LinuxはペネトレーションテストができるLinuxです。

インストールした時点でかなりのツールが搭載されており、このLinuxがあれば、ある程度のペネトレーションテストができるようになっています。

あらかじめ断っておきますが、これらのツールはあくまでペネトレーションテストを行うツールであり、無断で許可のない環境に対して実行した場合、場合によっては犯罪行為となります。

前提条件

本環境で使用する環境は以下の通りです。

- CPU : 2vCPU

- MEM : 4GB

- DISK : 60GB

Kali Linuxダウンロード

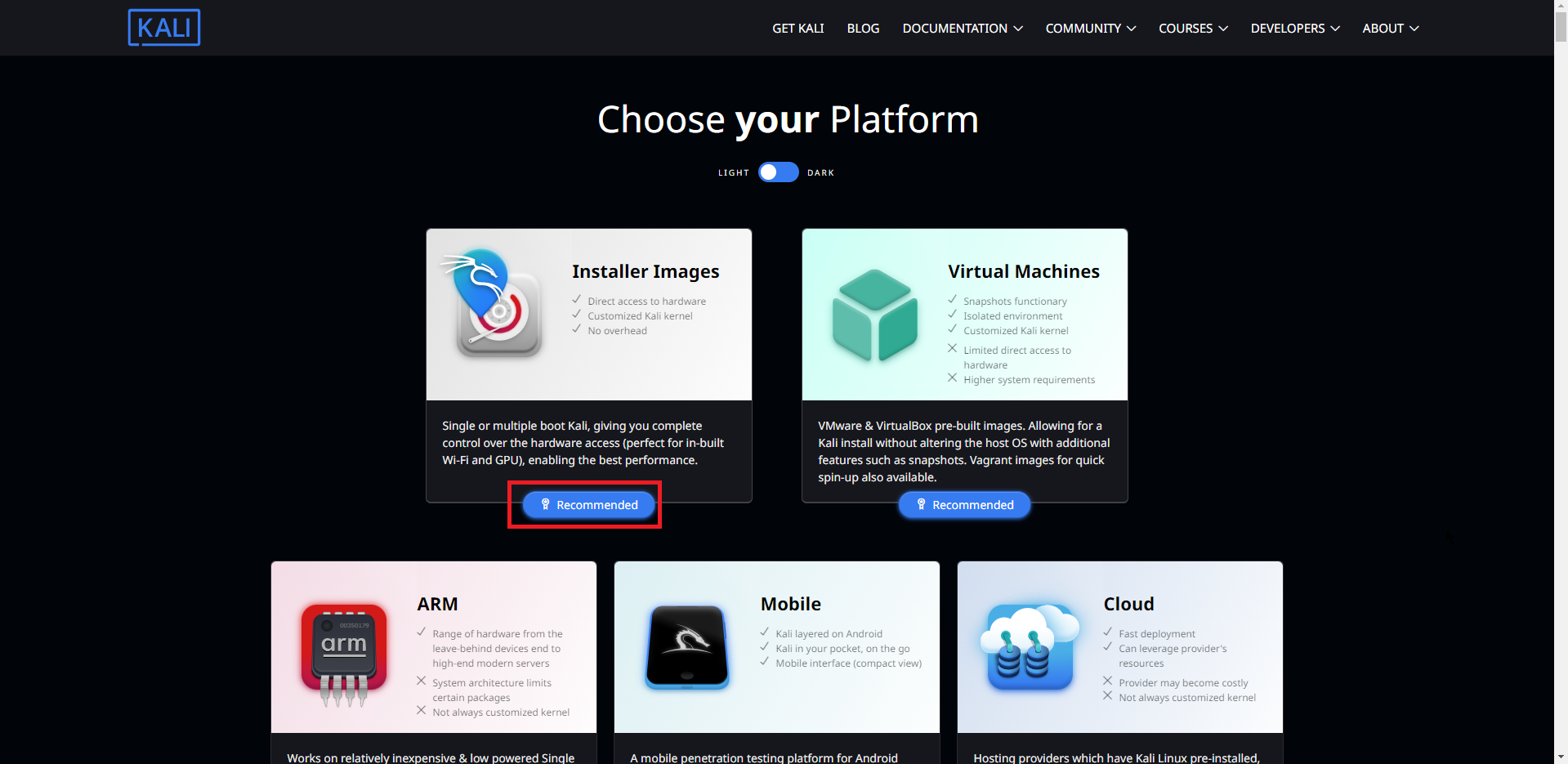

以下のURLより、Kali Linuxのトップページに移動します。

URL : https://www.kali.org/get-kali/

Kali Linuxのトップページには、様々な環境にインストールするためのインストーラがリンクされています。

仮想マシンにインストールする場合は、[Virtual Machines]を選択すべきですが、今回はISOファイルでインストールしていきます。

[Installer Images]より、[Recommended]を押下します。

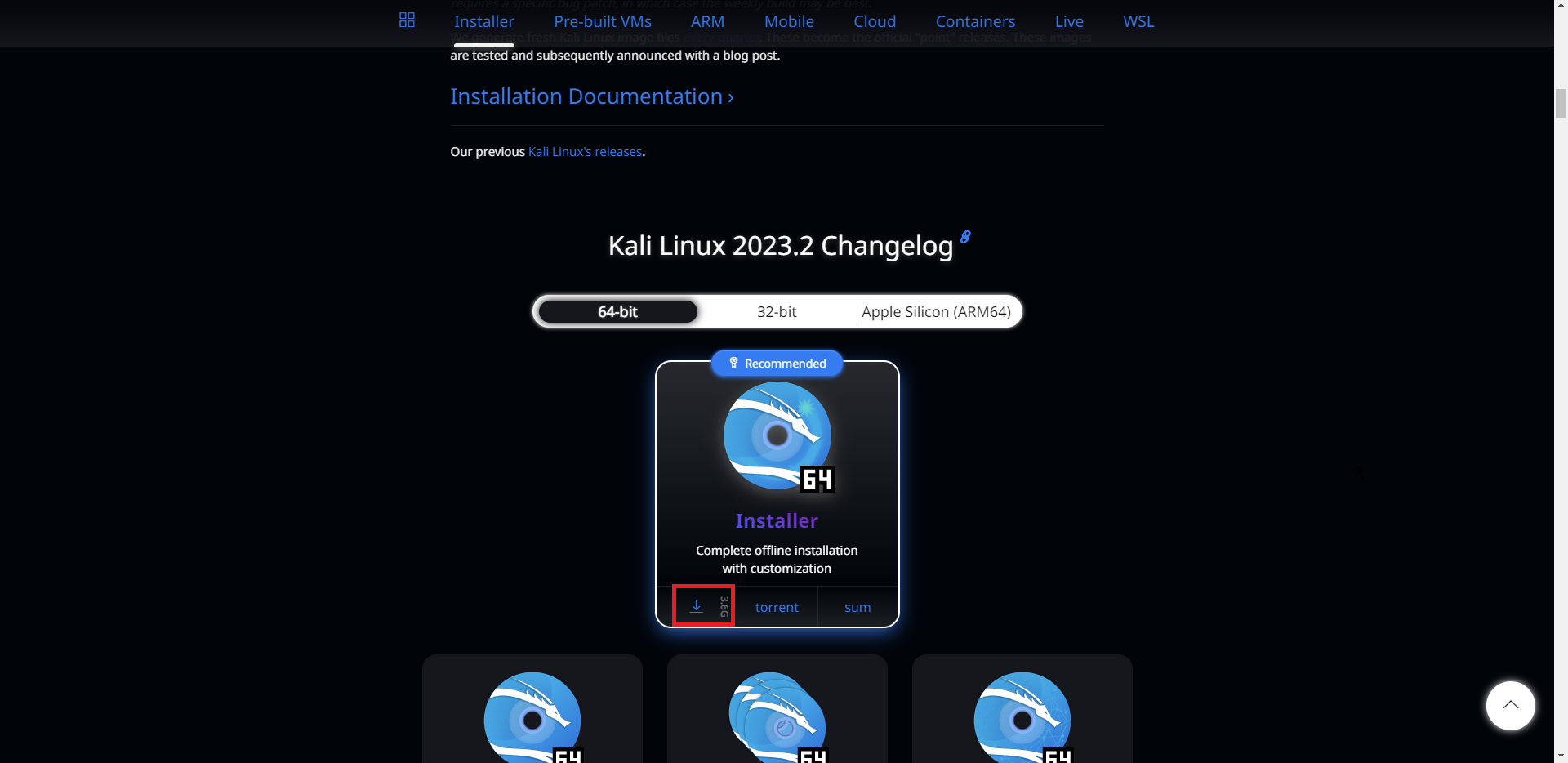

[Installer Images]より、[64-bit]-[Installer]の[↓]を押下して、ISOファイルをダウンロードします。

Kali Linuxのインストール

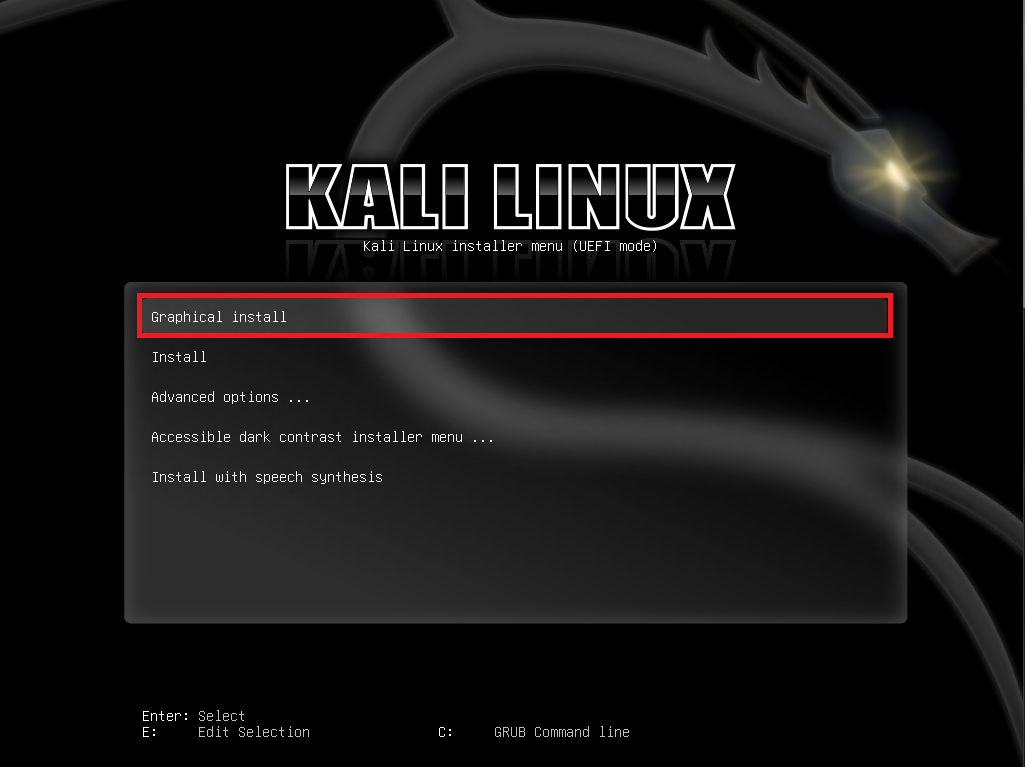

ダウンロードしたISOファイルを仮想マシンにマウントして、起動します。

仮想マシン起動後に、インストーラメニューが表示されるため、[Graphical install]を押下します。

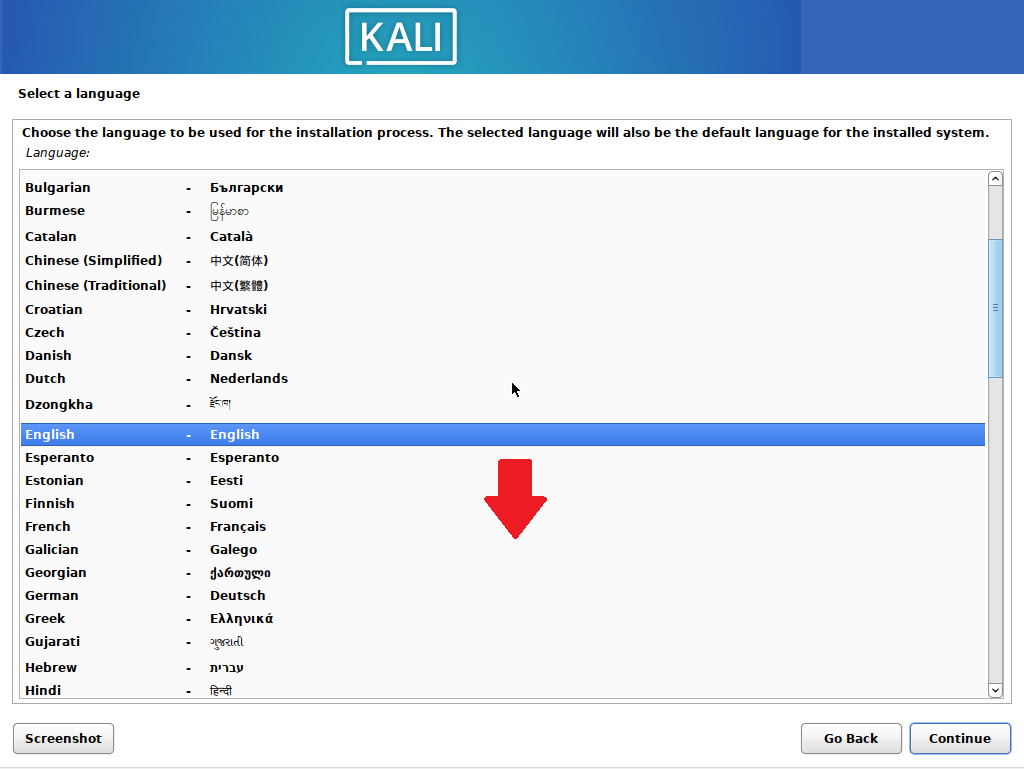

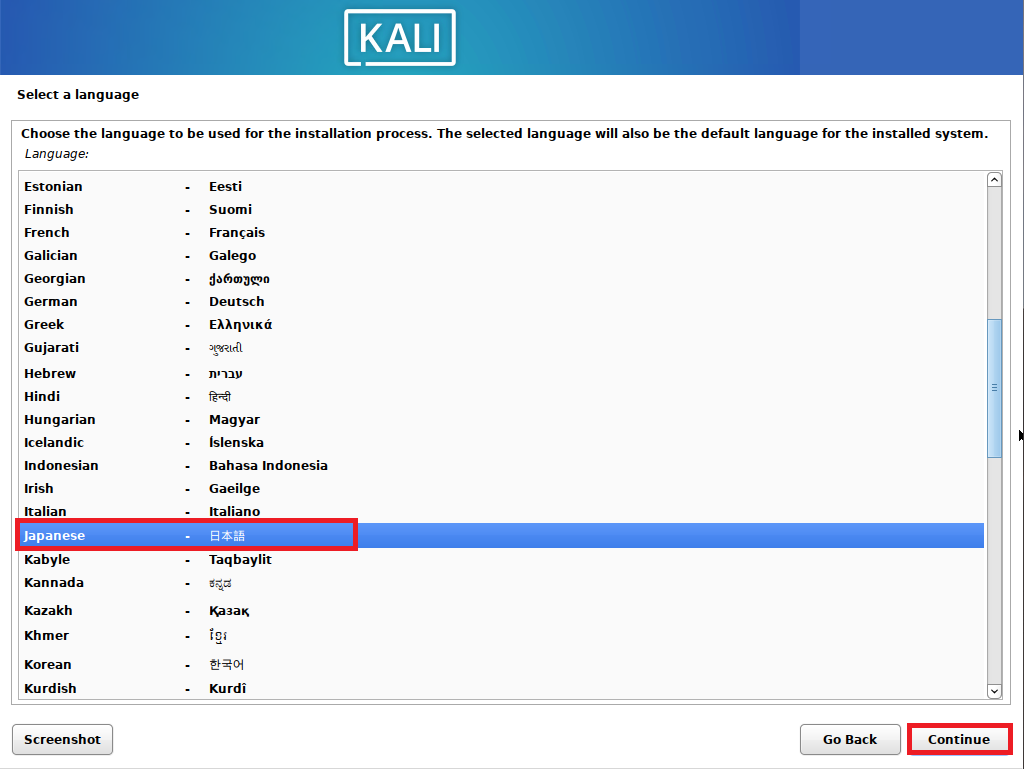

[Select a language]より自身が設定する言語を選択します。

今回は、日本語でインストールを行うため、[Japanese]を選択し、[Continue]を押下します。

[場所の選択]より、自身の国を選択します。この設定でタイムゾーンも設定されるようなので、自身のタイムゾーンがある場所を選択するとよいと思います。

今回は[日本]を選択し[続ける]を押下します。

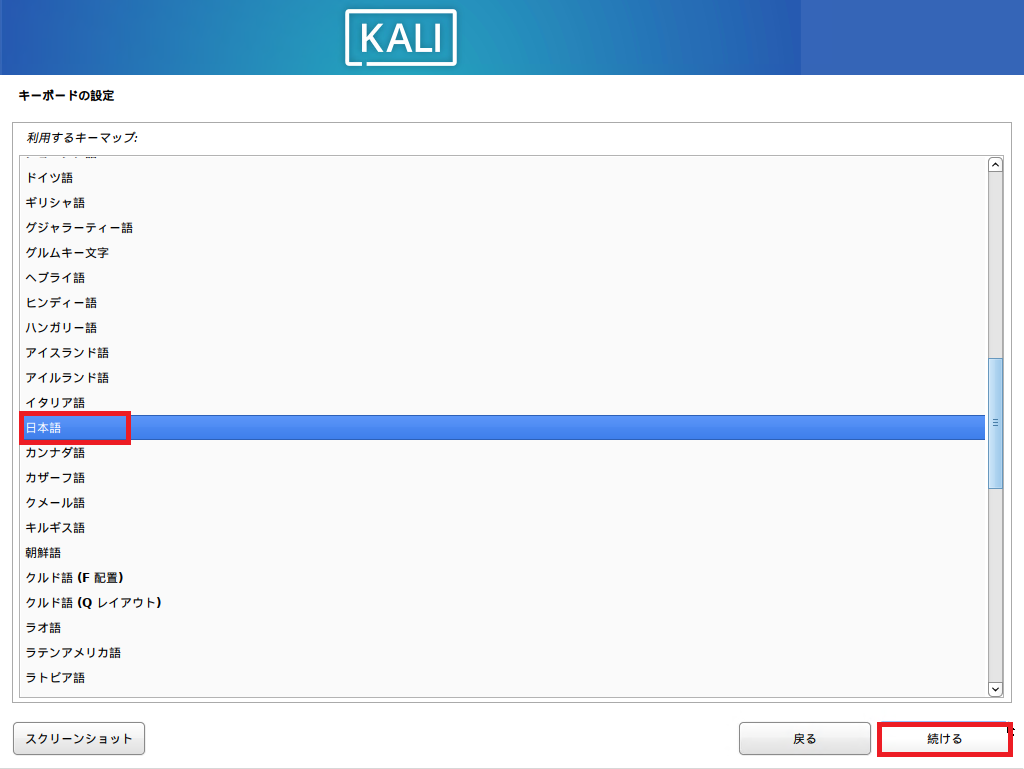

[キーボードの設定]より、使用するキーボードの言語を設定します。

今回は日本語キーボード使用しているため、[日本語]を選択して、[続ける]を押下します。

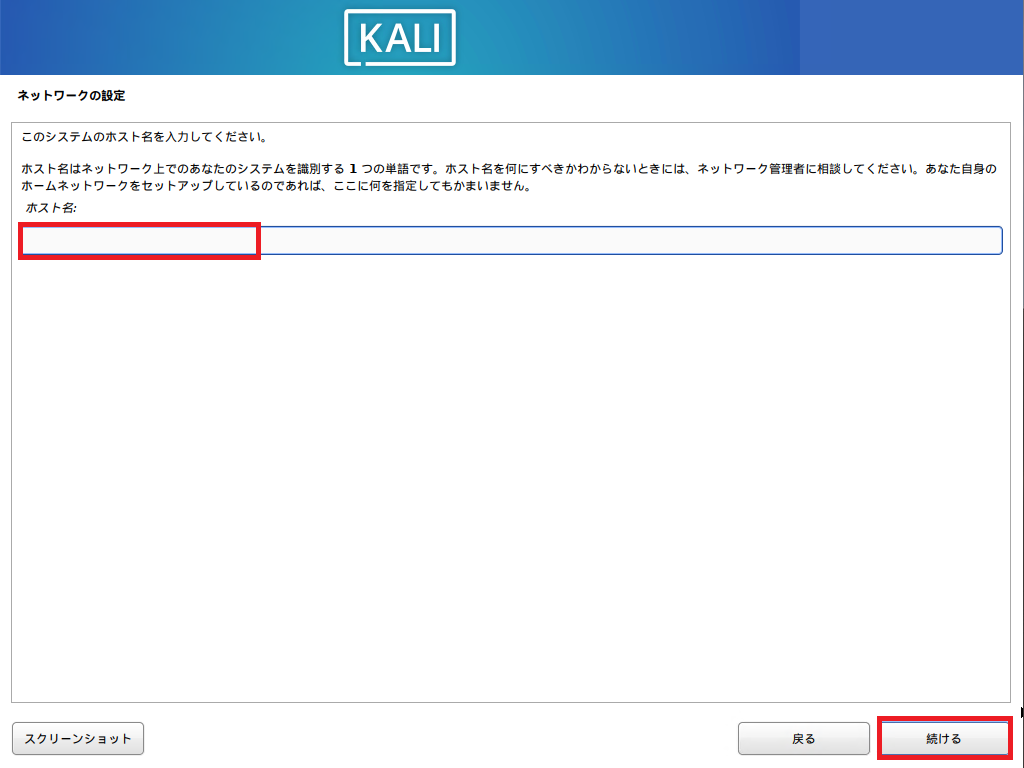

[ネットワークの設定]より、このOSで使用するホスト名を設定します。

設定が完了したら、[続ける]を押下します。

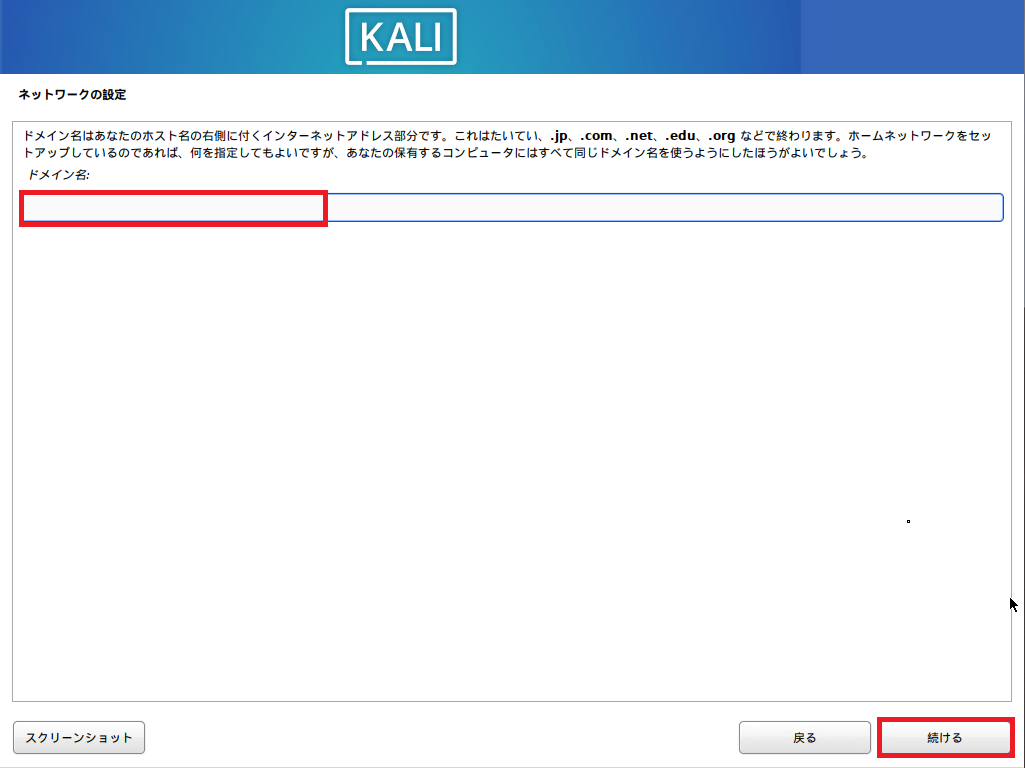

[ネットワークの設定]より、所属するネットワークのドメイン名を指定します。

環境内でドメインを運用していない場合は、空欄のまま[続ける]を押下します。

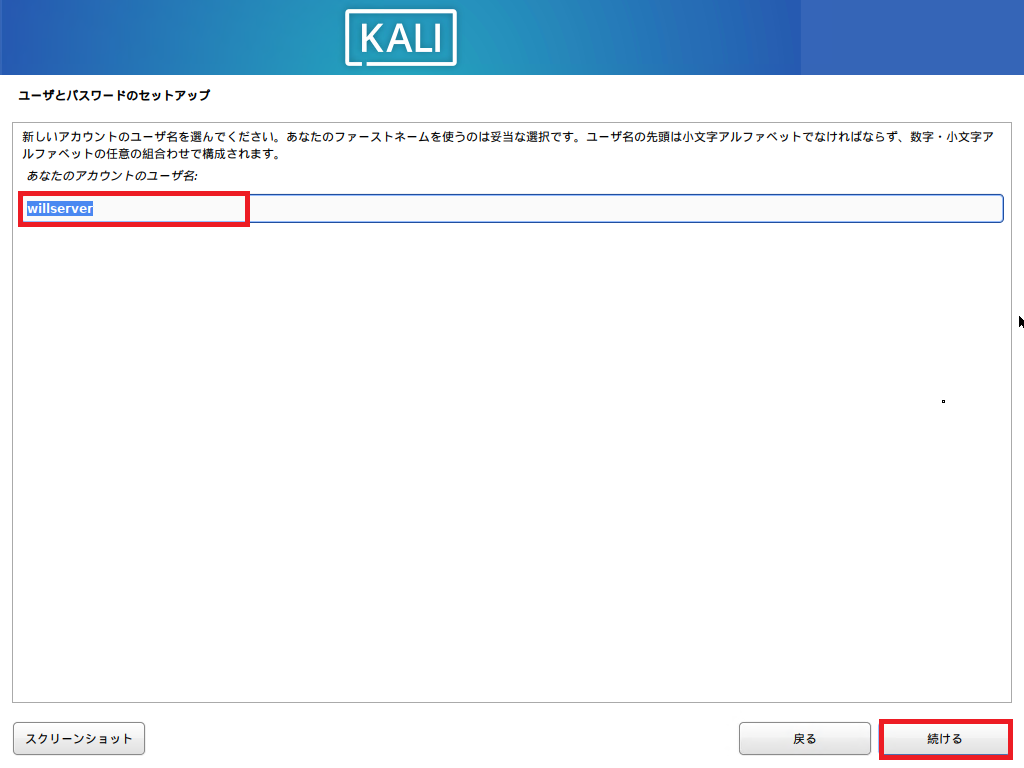

[ユーザとパスワードのセットアップ]より、新しいアカウントを作成します。

アカウント名を入力し、[続ける]を押下します。

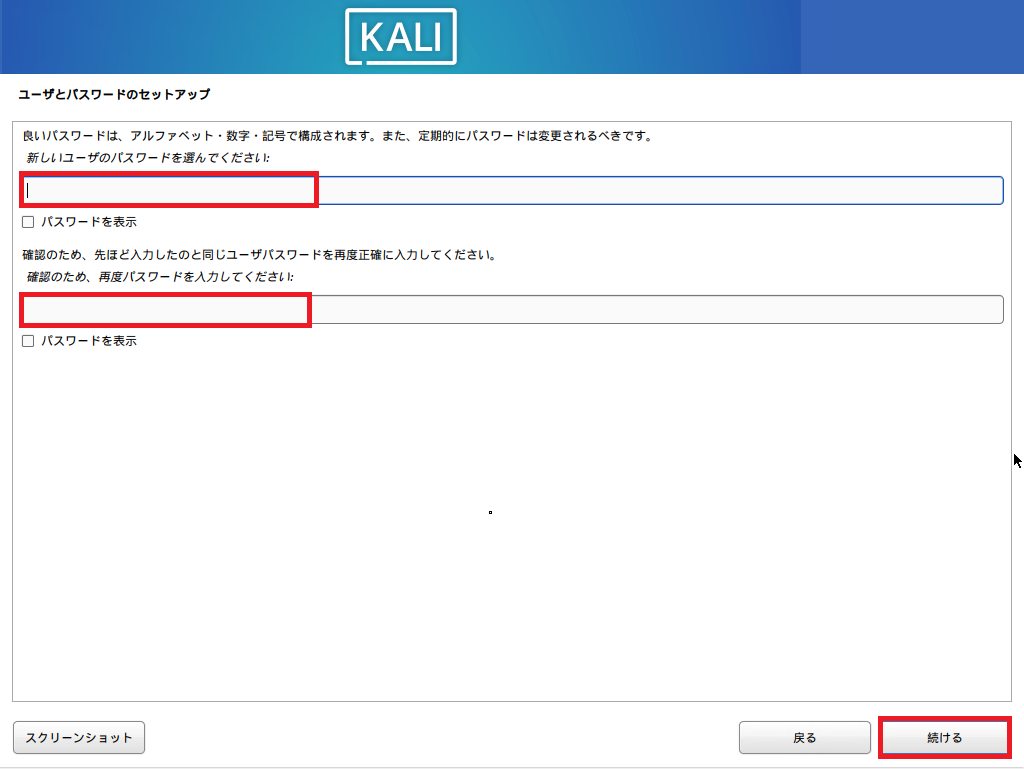

[ユーザとパスワードのセットアップ]より、作成したユーザに対するパスワードを入力します。

パスワードの設定が完了したら、[続ける]を押下します、

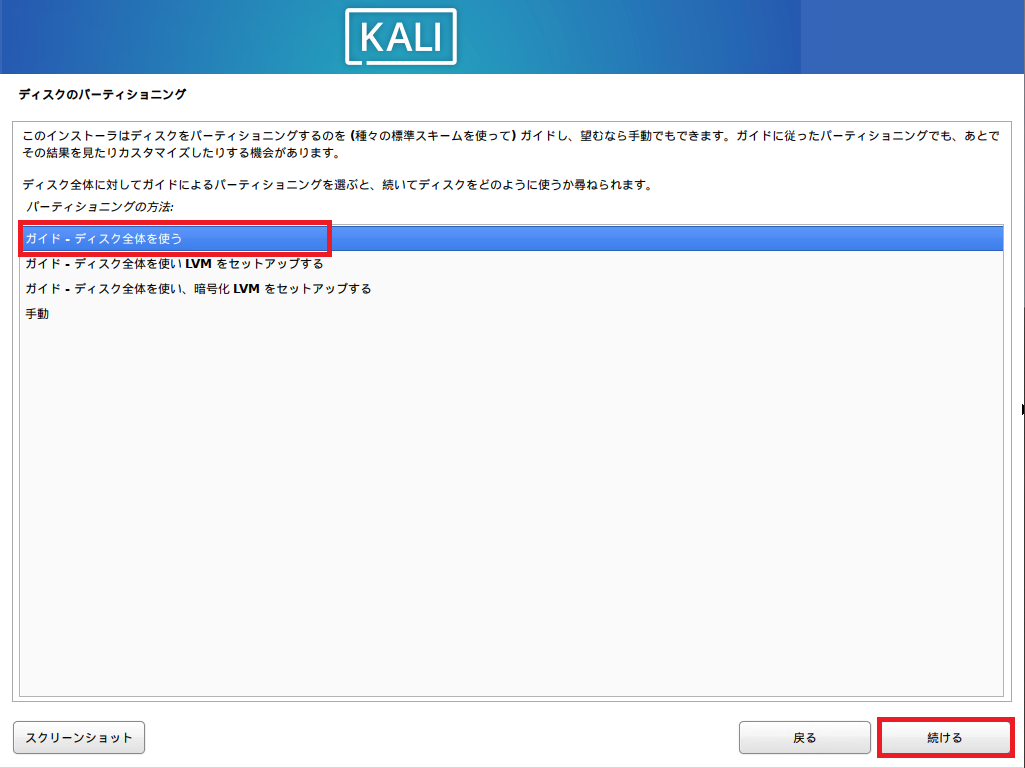

[ディスクのパーティショニング]より、[ガイド-ディスク全体を使う]を選択します。

今回は、新規のディスクにインストールするため、ディスク全体を使用しますが、デュアルブートしている環境にインストールする際は、手動でパーティショニングを行います。

設定が完了したら、[続ける]を押下します。

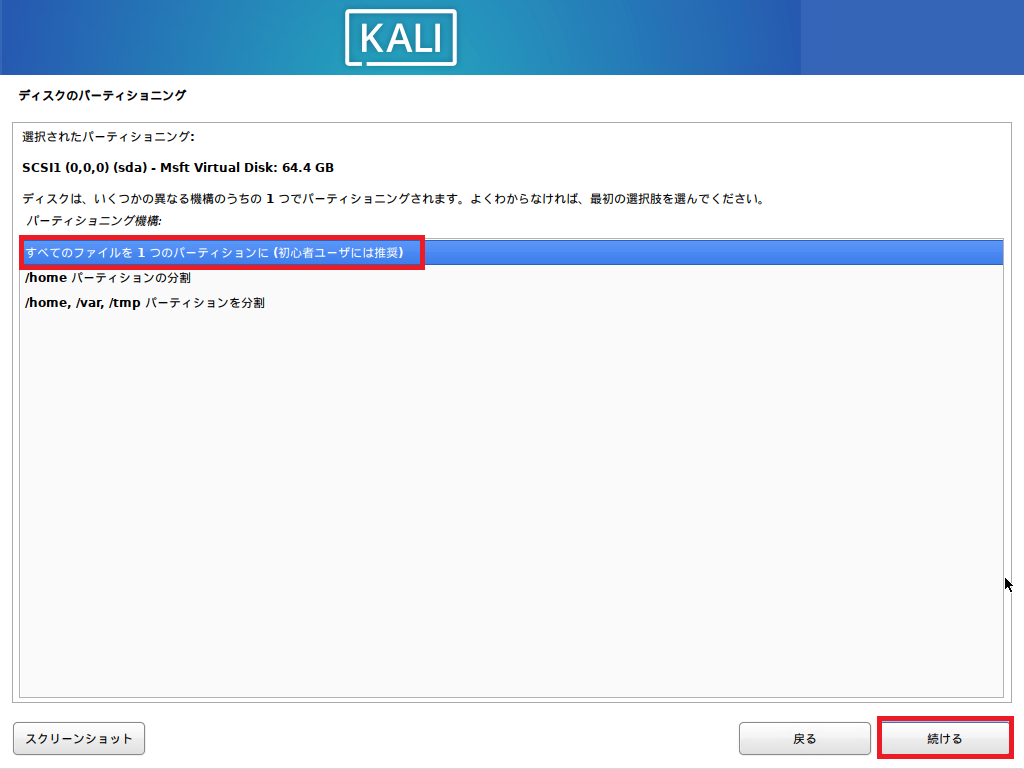

[ディスクのパーティショニング]より、[すべてのファイルを1つのパーティションに]を選択し、[続ける]を押下します。

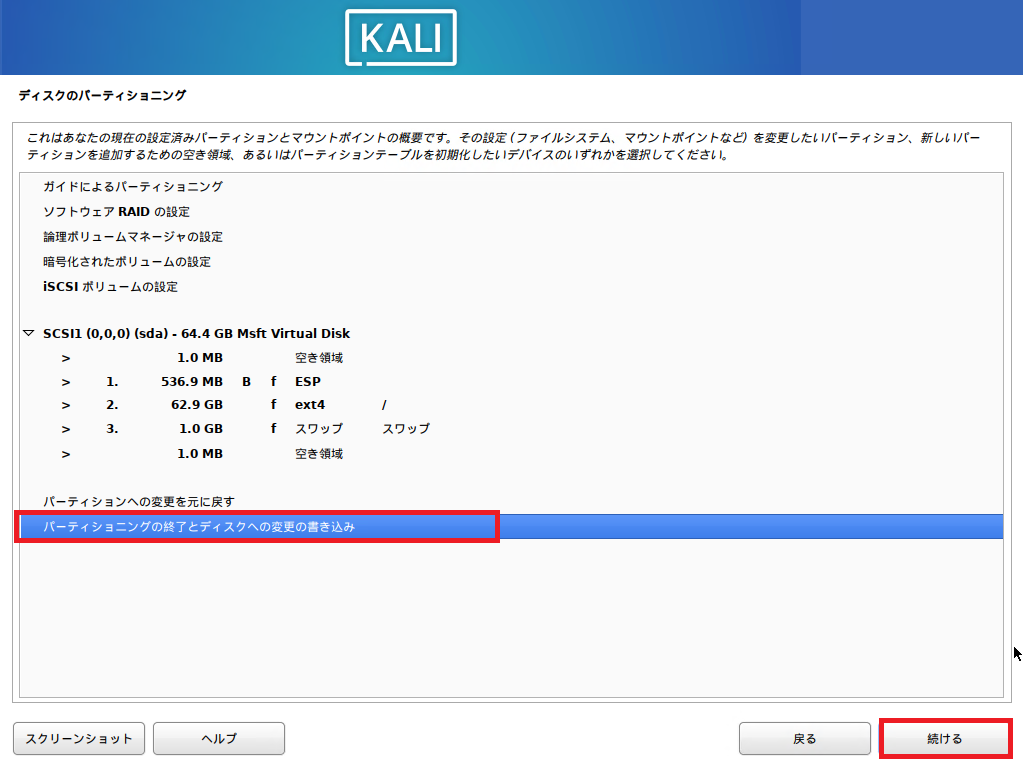

[ディスクのパーティショニング]より、パーティションを確認し、問題ないようであれば[パーティショニングの終了とディスクへの変更の書き込み]を選択し、[続ける]を押下します。

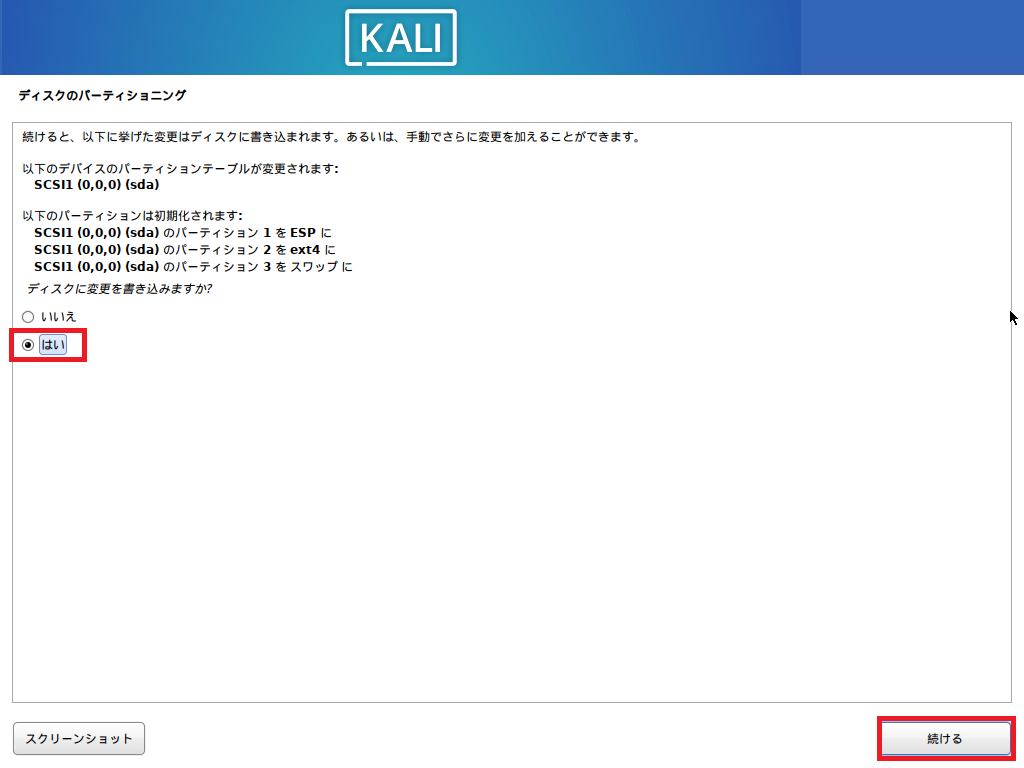

[ディスクのパーティショニング]より、[ディスクに変更を書き込みますか]と確認が入るので、変更を確認し、[はい]を選択します。

設定が完了したら、[続ける]を押下します。

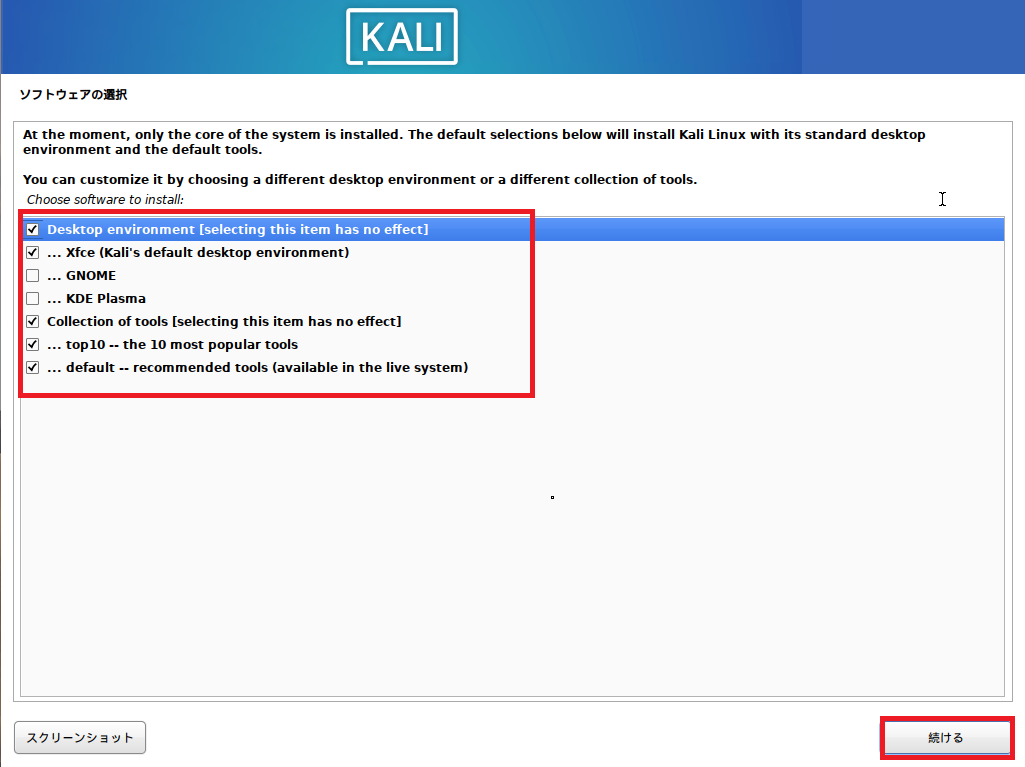

[ソフトウェアの選択]より、以下の設定を行います。

- Desktop environment [selecting this item has no effect] : ■

- Xfce (Kali’s default desktop environment) : ■

- GNOME : □

- KDE Plasma : □

- Collection of tools [selecting this item has no effect] : ■

- — top10 — the 10 most populer tools : ■ (任意)

- — default — recommended tools (available in the live system) : ■ (任意)

設定が完了したら、 [続ける]を押下します。

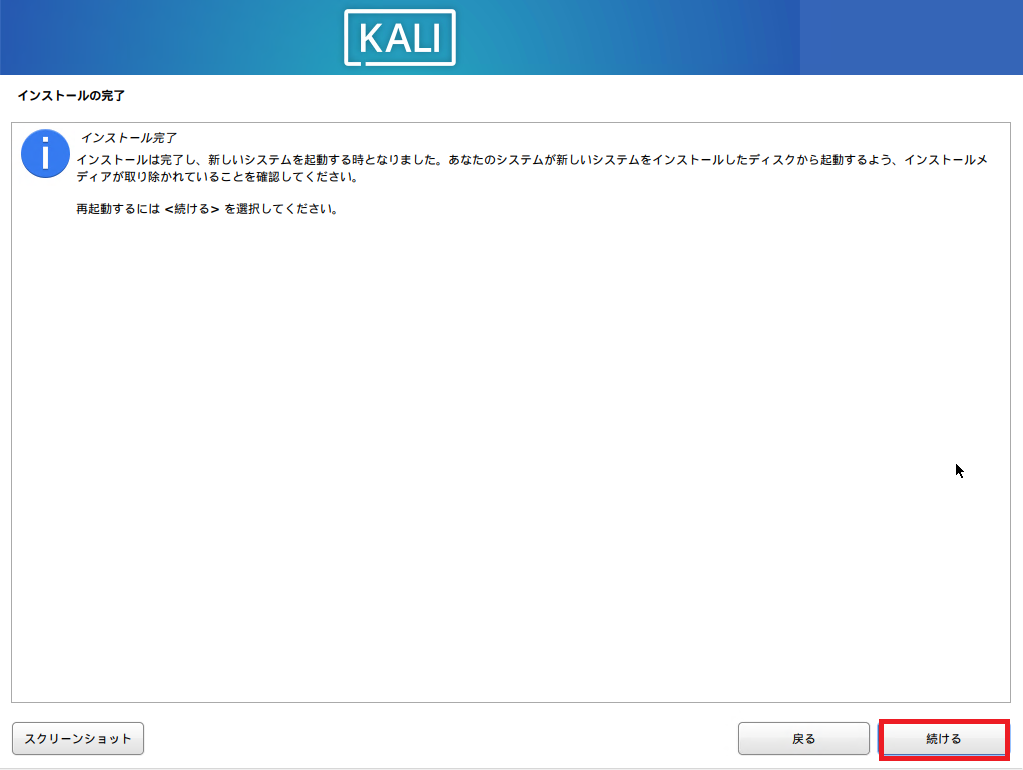

[インストールの完了]より、OSの再起動が必要なため、[続ける]を押下し、OSを再起動します。

以上で、Kali Linuxのインストールは完了です。

Kali Linuxを触ってみる

Kali Linuxは多様なツールが存在するため、ほんの少しだけ触ってみます。

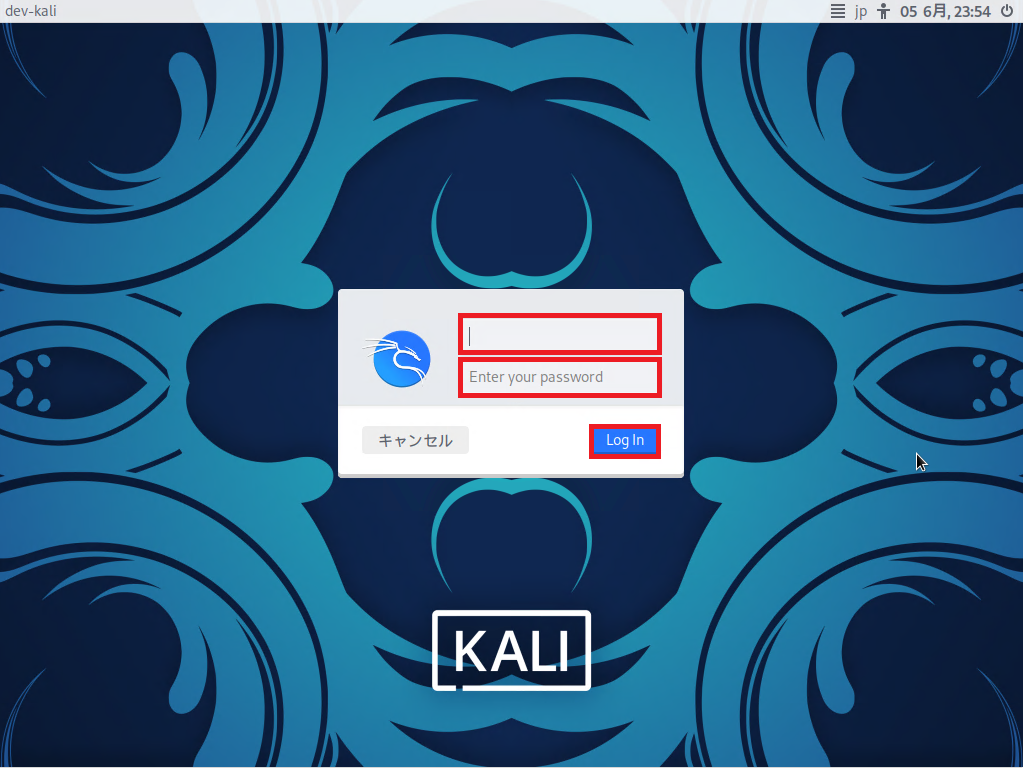

ログイン画面です。

作成したユーザとパスワードを使用して、ログインします。

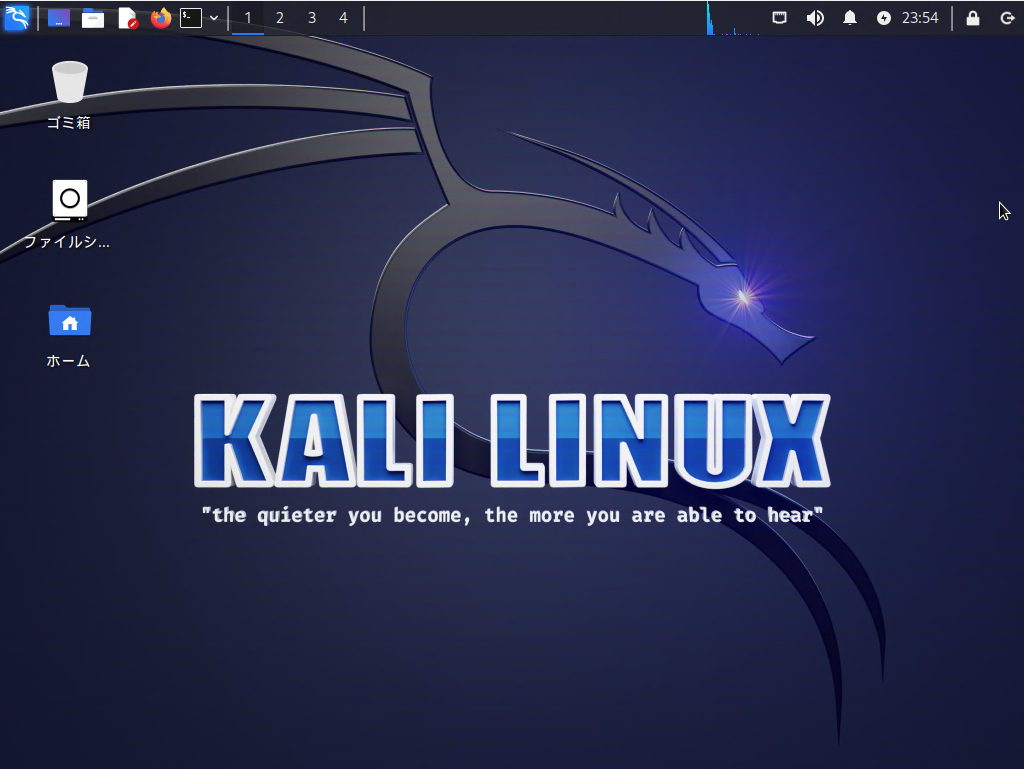

デスクトップは、インストール時にXfceを選択したため、Xfceのデスクトップとなります。

Windowsでいうところのスタートはこんな感じになります。

めちゃくちゃソフトウェアが入っています。

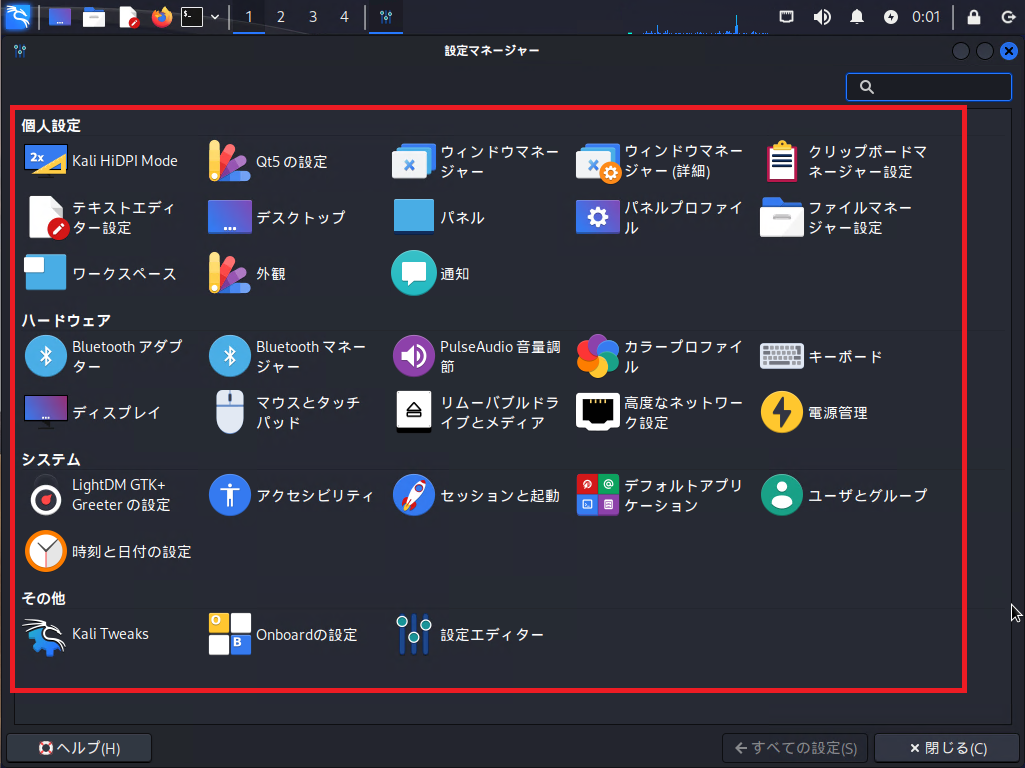

設定マネージャーについては、比較的オーソドックスな設定ですかね。

Xfceのため、設定もXfceの設定が主になります。

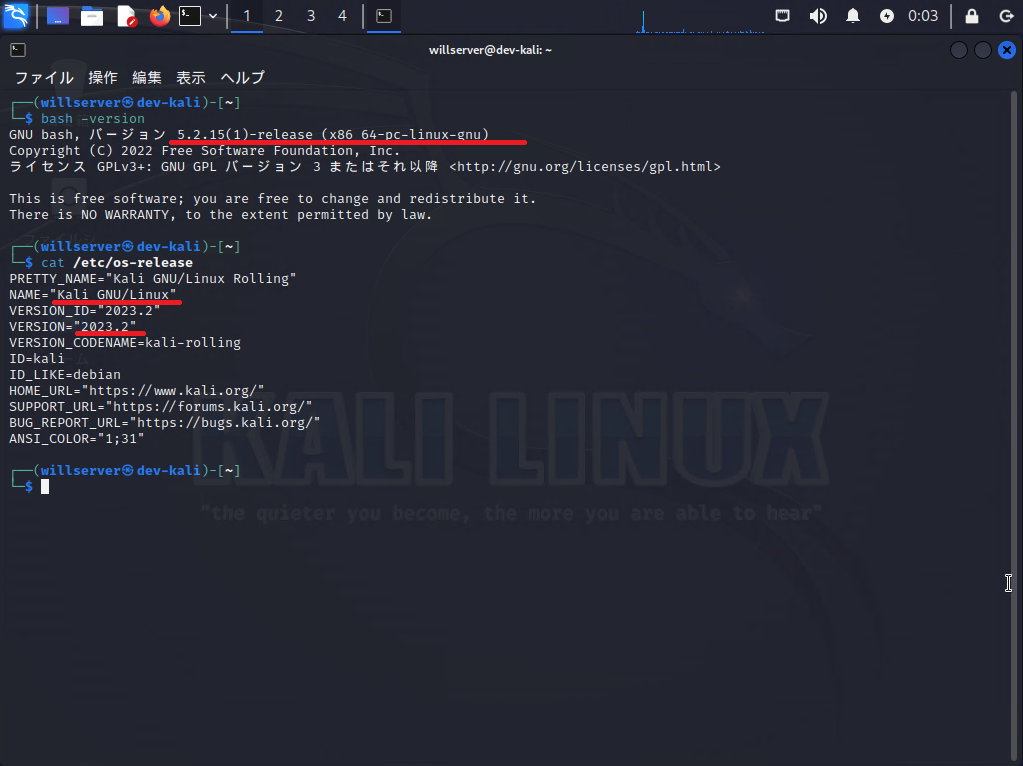

ペネトレーションテストができるOSということで、最低限シェルを確認しておきたいと思います。

Kali Linux 2023.2では、bashのバージョンは5.2系でした。

os-releaseを見るとこちらも正しく設定されているようです。

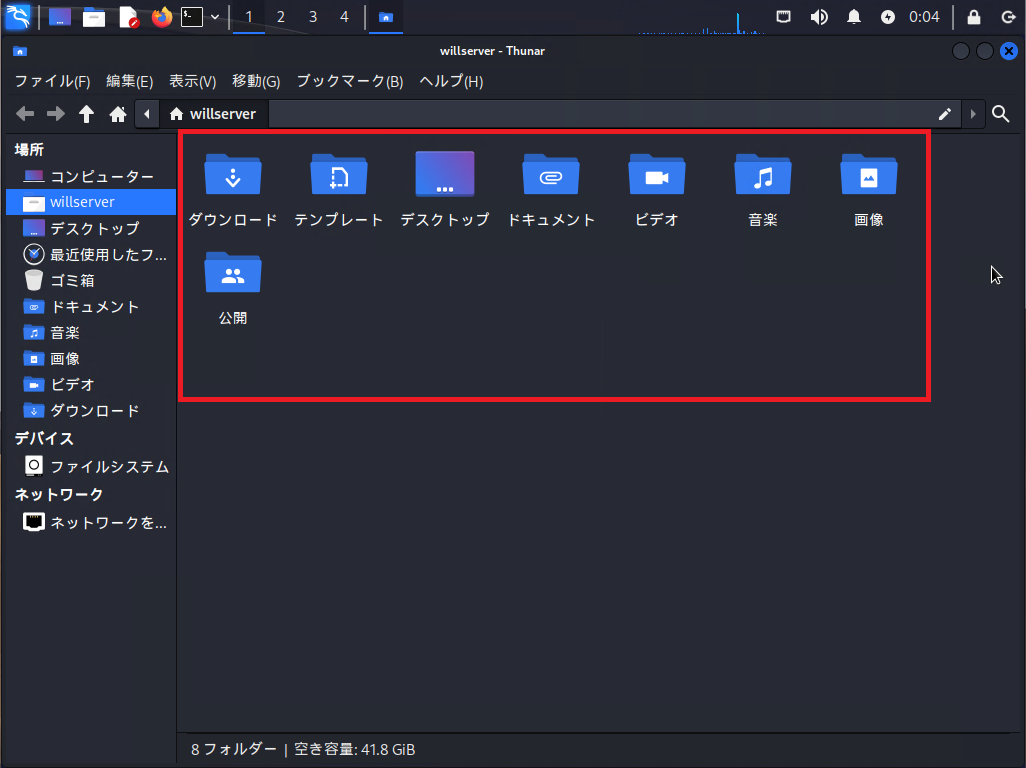

ファイルブラウザについても、Xfceのファイルブラウザですかね。

Kali Linuxは全体的に青色押しっぽいので、青系が多く使われています。

まぁ、ペネトレーションテストを行う環境で見栄えはあまり気にしないような気がしますが。。。

まとめ

今回は、ペネトレーションテストができるOSであるKali Linuxを仮想環境にインストールしました。

インストールの項目自体は、Debianベースということで、Ubuntuに比べ比較的設定項目が多いですが、めちゃくちゃコマンドを打たないとインストールできないなどはないので、比較的簡単にインストールができます。

気を付けてほしい点としては、Kali Linuxは様々な脆弱性チェックのツールが入っているため、許可されていない環境下で実行したりすると、場合によっては大事になるので、そこら辺を理解したうえで用法容量を守って正しく使いましょう。

おまけ

本ブログではVMwareやWindows、Linuxのインストール手順等も公開しております。

インフラエンジニアとして有益な記事や無益なコンテンツも作成しておりますので、通勤時間や休憩時間、休日のスキマ時間等に合わせて読んでいただけると幸いです。

また、Youtubeで解説動画も鋭意作成中です。本ブログで記事にしているものも動画にしようと思っておりますので、よろしくお願いいたします。

willserverのnoteも開設したのでフォローお願いします。

コメント